DMZ چیست؟

DMZ امکانی روی شبکه فراهم می کند تا سیستم هایی که توسط عموم کاربران و از طریق اینترنت قابل دسترسی است، از سیستم هایی که فقط توسط کاربران یک سازمان قابل استفاده است تفکیک شود DMZ یک مرز ارتباطی بین دو شبکه است که به هم اعتماد ندارند واز آنجایی که در فضای اینترنت هیچ اعتمادی متصور نیست. پس می توان با استفاده از ساختار DMZ که معمولا توسط فایروال ها و یا پروکسی سرور هایی طراحی می شوند و در لایه های مختلف شبکه قرار می گیرند.باعث بالابردن اعتماد برای موارد تجاری وارتباطات برون سازمانی می شود.

مقدمه

یکی از کاربردهای رایج فایروال، اختصاص دسترسی ویژه به گروهی خاص از کاربران برای استفاده از یک منبع خاص است و همچنین جلوگیری از دسترسی افراد خارج از این گروه به همان منبع. استفاده دیگر فایروال، ممانعت از ارتباط مستقیم برخی رایانهها با دنیای خارج است. این سیستمها به گونهای عمل میکنند که تمامی ارتباطات از طریق یک سرویسدهنده پروکسی به سمت فایروال هدایت میشود و همین سرویسدهنده تصمیم میگیرد که عبور یک پیام یا فایل از طریق شبکه امن است یا خیر.

این سیستم امنیتی معمولاً ترکیبی از سختافزار و نرمافزار است. با توجه به استانداردهای ضروری (ISMS & ISO)، فایروالها به جزء جداییناپذیر شبکههای کامپیوتری تبدیل شدهاند و یکی از نگرانیهای اصلی مسئولین شبکه محسوب میشوند. همچنین، با توجه به حساسیت هر سازمان، لایهبندی و قدرت فایروالها تنظیم میشود.

Demilitarized Zone چیست؟

DMZ مخفف عبارت Demilitarized Zone است وعموما به بخش هایی از شبکه اشاره می کند که کاملا قابل اطمینان نیست. در واقع DMZ یک مرز ارتباطی بین دو شبکه است که به هم اعتماد ندارند واز آنجایی که در فضای اینترنت هیچ اعتمادی متصور نیست. پس می توان با استفاده از ساختار DMZ که معمولا توسط فایروال ها و یا پروکسی سرور هایی طراحی می شوند و در لایه های مختلف شبکه قرار می گیرند.باعث بالابردن اعتماد برای موارد تجاری وارتباطات برون سازمانی می شود.

در یک ساختار DMZ ساده در یک شبکه معمولی، یک سرور یا کامپیوتر که در اینجا به عنوان Host معرفی می شود در محیط DMZ قرار می گیرد و تمامی درخواست هایی که کاربران داخلی برای برقراری ارتباط با خارج از شبکه دارند را دریافت می کند، این سرور بعد از دریافت این بسته های درخواست (مثلا درخواست وب سایت) آنها را به سمت شبکه عمومی یا اینترنت هدایت می کند و سپس پاسخ این درخواست ها را در همان Session ای که توسط کاربر داخلی ایجاد شده بود برای وی ارسال می کند،نکته قابل توجه این است که در این نوع طراحی ساده، هیچگونه ترافیکی نمی تواند از شبکه بیرونی به شبکه داخلی وارد شود.

کاربرانی که در شبکه اینترنت یا خارجی قرار دارند صرفا می توانند به Host ای که برای DMZ استفاده می شود دسترسی پیدا کنند و به هیچ عنوان به شبکه داخلی دسترسی نخواهند داشت.

یکی دیگر از کاربردهای این Host این است که میتوان صفحات وبی که سازمان قصد دارد بر روی اینترنت منتشر کند را روی این Host قرار داد. در این حالت، باید توجه داشته باشید که DMZ به شبکه داخلی دسترسی نخواهد داشت. به عنوان مثال، اگر هکری بخواهد به وبسایت سازمان حمله کند و موفق به نفوذ به این صفحات شود، نمیتواند به اطلاعات حساس و خصوصی شبکه داخلی سازمان دسترسی پیدا کند.

از نظر امنیتی، میتوان DMZ را به عنوان یک تنظیمات پیشرفته در فایروالهای شبکه توصیف کرد. در تنظیمات DMZ، اکثر کامپیوترهای موجود در شبکه LAN در پشت فایروال قرار دارند که این فایروال به اینترنت یا شبکه عمومی متصل است. از طرف دیگر، یک یا چندین سرور در مکانی که بعد از فایروال قرار دارد، یعنی در شبکه داخلی نیستند، قرار میگیرند. این سرورها درخواستهای کاربران داخلی را از شبکه داخلی دریافت کرده و سپس آنها را به شبکه اینترنتی که به آن متصل هستند، ارسال میکنند. این روش دقیقاً همان هدف امنیتی مورد نظر را برآورده میکند.

در اکثر سازمان های دولتی و حتی شرکت ها، سرویس هایی وجود دارد که سازمان ها قصد دارند به بیرون از شبکه ارائه دهند، مثلا وب سایت یا پورتال سازمانی، سرویس ایمیل، سرویس میزبانی وب یا حتی سرویس DNS.

فرض کنید که این سرویس ها را در درون شبکه داخلی قرار بدهید و به کاربرانی که از اینترنت قصد استفاده از این سرویس ها را دارند اجازه ورود به شبکه داخلی را بدهید، این خود یک نقطه ضعف امنیتی می باشد، بنابراین همیشه برای اینگونه سرویس های عمومی استفاده از طراحی DMZ توصیه می شود.

در چنین شرایطی شما سرویس ها و سرورهای مورد نظر خود را در محیط DMZ قرار می دهید و ارتباط محدودی با شبکه داخلی برای آنها ایجاد می کنید، ارتباطی که در سطح بسیار کم و با درصد خطر کمتری نسبت به ارتباطات معمول شبکه باشد. طراحی DMZ برای محافظت از حملاتی است که از بیرون سازمان به سرویس ها انجام می شود و معمولا در این نوع طراحی خطرات شبکه داخلی سازمان از جمله Spoofing و Sniffing و. . . آنها دیده نمی شود.

علاوه بر این می توانیم سرویس هایی رادر DMZ قرار دهیم.سرویس هایی که نیازمند دسترسی عمومی می باشند را در این منطقه از شبکه قرار می دهیم.

مهمترین و معروف ترین سرویس هایی که در قسمت DMZ شبکه قرار می گیرند به شکل زیر می باشند

۱- سرویس دهنده های وب یا Web Server ها

۲- سرویس دهنده های VoIP

۳- سرویس دهنده های ایمیل یا Mail Server ها

۴- سرویس دهنده های FTP

نکته ای که در اینجا بسیار مهم است، این است که وب سرورهای سازمانی معمولا صفحات ایستا نیستند که صرفا چند صفحه باشند، بلکه صفحات دینامیکی هستند که در پس زمینه خود دارای یک پایگاه داده اطلاعاتی می باشند، این وب سرور ها باید بتوانند از این پایگاه داده استفاده کنند، قاعدتا اگر این پایگاه داده را در خود محیط DMZ قرار بدهید، کار اشتباهی خواهد بود، در این حالت پایگاه داده مورد نظر را یا در شبکه داخلی و پشت فایروال قرار می دهند و یا در پشت یک فایروال و در شبکه ای در همان طراحی DMZ قرار می دهند.

در این حالت اگر هکری موفق به نفوذ به وب سایت شود، صرفا به صفحات وب سایت دسترسی پیدا می کند و نمی تواند داده ها و اطلاعات موجود در پایگاه داده را که در پشت فایروال دیگری قرار دارد را مورد هجوم قرار دهد.

سرویس های ایمیل یا همان Email Server ها نیز دارای اطلاعات کاربری و پایگاه داده خاص خود می باشند که آنها نیز بایستی محافظت شوند.

آنها را در پشت یک فایروال جداگانه قرار می دهیم، معمولا سرویس دهنده های ایمیل از سرویسی به نام Webmail پشتیبانی می کنند که می توان از طریق وب به آنها دسترسی داشت، شما می توانید ایمیل سرور خود را در پشت فایروال DMZ قرار داده و از طریق امکانی به نام Publishing صفحه وب ایمیل را برای دسترسی عمومی Publish کنید.

در واقع ایمیل سرور ها ،هم ترافیک ورودی و هم ترافیک خروجی ایمیل ها را بایستی به درستی مدیریت کنند، طراحی DMZ ها با توجه به سرویس های موجود در شبکه متغیر هستند و DMZ یک ساختار ایستا و ثابت نمی باشد. به دلیل مسائل امنیتی و همچنین مسائل مانیتورینگ در یک محیط تجاری، بیشتر سازمان ها و شرکت ها در محدوده DMZ خود یک Proxy Server راه اندازی می کنند، راه اندازی این سرور در این محیط دارای یک سری مزایا به شرح زیر می باشد :

- اجبار کردن کاربران داخلی برای استفاده از Proxy Server برای استفاده از اینترنت

- کاهش نیاز به پهنای باند اضافی بر روی شبکه اینترنت به علت استفاده از قابلیت cache در پروکسی سرور

- متمرکز سازی فرآیند فیلترکردن وب سایت ها و محتویات وب

- ساده سازی فرآیند ضبط و مانیتورکردن استفاده کاربران از اینترنت

ممکن است در اینجا این سئوال پیش بیاید که حال اگر نیاز به این باشد که کاربری بتواند از بیرون به شبکه داخلی دسترسی پیدا کند، آیا ساختار DMZ این امکان را به وی می دهد یا خیر ؟ در پاسخ به این سئوال بایستی - بگوییم که سرویسی به نام Reverse Proxy وجود دارد که امکان دسترسی پیدا کردن کاربران خارجی به منابع داخلی شبکه را فراهم می کند، همانطور که Proxy Server به کاربران داخلی سرویس می دهد، Reverse Proxy عکس این عمل را انجام می دهد، یعنی به کاربران خارجی دسترسی داخلی را می دهد.

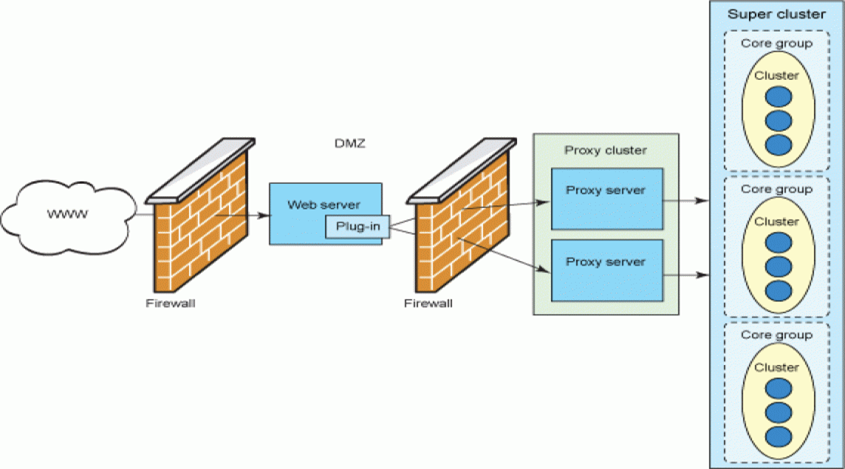

نمای کلی سیستم DMZ به صورت ذیل است:

معماری ها مختلف در ساختار DMZ

روش های زیادی برای طراحی DMZ وجود دارد و هر کس می تواند با توجه به شرایط موجود طراحی ویژه سازمان خود از این روش را داشته باشد. شما می توانید در طراحی های DMZ از یک فایروال با ۳ کارت شبکه، یا از چندین فایروال جداگانه استفاده کنید. این که چگونه DMZ را طراحی می کنید کاملا به نیازمندی های سازمانی شما بستگی دارد. در ادامه دو نوع از روش های معمولی که DMZ طراحی می شود را برای شما شرح می دهیم :

DMZ با استفاده از یک فایروال

در این حالت شما یک فایروال سخت افزاری یا نرم افزاری دارید که دارای حداقل سه کارت شبکه می باشد که طراحی DMZ شما در این سه کارت شبکه جای می گیرد. ارتباط خارجی شما که به اینترنت و شبکه ISP متصل می شود به درون کارت شبکه اول متصل می شود. شبکه داخلی شما به کارت شبکه دوم موجود و در نهایت شبکه DMZ شما نیز به کارت شبکه سومی که بر روی فایروال قرار دارد متصل می شود.

در اینجا فایروال ما یک Single Point Of Failure ایجاد کرده است، به این معنی که با از بین رفتن این فایروال یا بروز اختلال در آن کلیه شبکه هایی که به آن متصل شده اند دچار مشکل خواهند شد.

همچنین اگر ترافیک بین شبکه ها زیاد باشد این فایروال به تنهایی ممکن است نتواند سرویس دهی را انجام دهد و شبکه شما کند شود. به هر یک از این کارت شبکه ها در اصطلاح یک Zone یا محدوده گفته می شود. معمولا برای نمایش این ساختار برای مستند سازی از رنگ بنفش برای شبکه داخلی، سبز برای شبکه DMZ و قرمز برای شبکه اینترنت استفاده می شود.

DMZ با استفاده از دو فایروال

استفاده از دو عدد فایروال در طراحی DMZ یکی از امن ترین طراحی های موجود در DMZ را به شما ارائه می دهد. اولین فایروال که به آن front-end firewall هم گفته می شود به گونه ای تنظیم می شود که ترافیک را از شبکه اینترنت دریافت و به آن ارسال می کند، این ترافیک قاعدتا ابتدا به Zone ای که به DMZ معروف است متصل می شود. فایروال دوم به گونه ای تنظیم می شود که ترافیک ورودی و خروجی به شبکه داخلی را مدیریت می کند و در اصطلاح به آن back-end firewall گفته می شود.

جمع بندی

محدود کردن دسترسی به شبکههای داخلی و سازمانی، مدیریت یکپارچه تهدیدات، اعطای دسترسی ویژه به گروههای خاص از کاربران برای استفاده از منابع خاص و جلوگیری از دسترسی افراد غیرمجاز به این منابع، اهمیت استفاده از فایروال را برای جلوگیری از ارتباط مستقیم رایانه با سیستمها و سازمانهای داخلی افزایش میدهد.

برای محافظت از شبکه خصوصی، DMZ میتواند نقش مهمی در طراحی امنیت محیط ایفا کند. در بسیاری از سازمانهای دولتی و حتی شرکتها، سرویسهایی وجود دارد که قرار است به کاربران خارج از شبکه ارائه شوند. برای این نوع سرویسهای عمومی، استفاده از طراحی DMZ به شدت توصیه میشود. روشهای متعددی برای طراحی DMZ وجود دارد و هر سازمان میتواند با توجه به شرایط خود، طراحی مناسب را پیادهسازی کند.