برای درک موضوع مانیتورینگ شبکه ابتدا بهتر است که با مدل OSI شبکه آشنا شد زیرا درک شبکه های اساسی با مدل Open Systems Interconnect یا OSI شروع می شود. مدل OSI عملکردهای اصلی یک شبکه را با استفاده از پروتکل های شبکه استاندارد سازی می کند. این مدل به انواع دستگاههای مختلف از فروشندگان مختلف این امکان را می دهد تا از طریق شبکه با یکدیگر ارتباط برقرار کنند. در مدل OSI ، ارتباطات شبکه به هفت لایه منطقی طبقه بندی می شوند. دو دستگاه با استفاده از پروتکل های استاندارد OSI در هر لایه ارتباط برقرار می کنند. مدل OSIاز هفت لایه تشکیل می شود که در جدول زیر آورده شده است:

| عملکرد | لایه |

| با برنامه های نرم افزاری که یک جزء ارتباط دهنده را پیاده سازی می کند، تعامل دارد. | Layer 7: Application |

| داده های ورودی و خروجی را از یک قالب ارائه به دیگری مانند رمزگذاری داده ها ، فشرده سازی متن تبدیل می کند. | Layer 6: Presentation |

| ارتباطات بین رایانه ها را کنترل می کند. ارتباط را برقرار ، مدیریت و خاتمه می دهد. | Layer 5: Session |

| انتقال داده از منبع به میزبان مقصد در طول یک یا چند شبکه را تضمین می کند. | Layer 4: Transport |

| بسته های داده را بین دو گره در یک شبکه با استفاده از آدرس IP مسیریابی می کند | Layer 3: Network |

| با شناسایی خطاها در لایه فیزیکی ، یک ارتباط قابل اعتماد بین دو گره متصل ایجاد می کند. | Layer 2: Data Link |

| یک جریان بیتی را از طریق رسانه های فیزیکی مانند کواکس یا کابل فیبر انتقال می دهد. | Layer 1: Physical |

مانیتورینگ شبکه

لایه های دوم، سوم و هفتم شبکه، رایج ترین لایه های مورد استفاده برای مانیتورینگ شبکه می باشد. سیستم های مانیتورینگ شبکه از این لایه ها برای کشف دستگاه های موجود در شبکه و نحوه اتصال آنها، تولید نقشه های توپولوژی شبکه و مانیتورینگ شبکه استفاده می کنند.

قبل از پرداختن به موضوع به مانیتورینگ شبکه بهتر است دستگاه های رایج در شبکه را بشناسید که به شرح زیر است:

- روترها (routers): روترها، شبکه ها را به هم وصل می کنند، به عنوان یک شبکه خصوصی به اینترنت. یک روتر به عنوان یک توزیع کننده عمل می کند و بهترین مسیر را برای تبادل اطلاعات انتخاب می کند. روترها کاربران را به اینترنت متصل می کنند. روترها دستگاه های لایه سوم هستند.

- سوئیچ ها (Switches): سوئیچ ها، کامپیوترها، سرورها و سایر دستگاه ها را به شبکه خصوصی وصل می کنند. سوئیچ به عنوان یک کنترلر قادر به برقراری ارتباط با یکدیگر در شبکه است. سوئیچ ها دستگاه های لایه دوم هستند.

- فایروال ها (Firewalls): فایروال ها از شبکه ها محافظت می کنند. فایروال ترافیک ورودی و خروجی را بر اساس قوانین کنترل می کند. فایروال یک مانع مطمئن بین یک شبکه خصوصی قابل اعتماد و یک شبکه غیر قابل اعتماد مانند اینترنت ایجاد می کند.

- سرورها (Servers): شبکه ها برنامه ها و اطلاعات را به کاربران تحویل می دهند. برنامه ها و اطلاعات بر روی سرورها قرار می گیرند. سرور یک نمونه در حال اجرا یا کپی برنامه است. سرور درخواست های کاربران را می گیرد و بر همین اساس پاسخ می دهد، به عنوان مثال هنگام دسترسی به یک وب سایت، یک وب سرور صفحات وب را به دستگاه محلی شما سرویس می دهد. نمونه های دیگر سرورها می توان به سرورهای ایمیل و سرورهای پایگاه داده اشاره کرد.

در زمان مانیتورینگ شبکه چگونه داده ها از طریق شبکه عبور می کنند؟

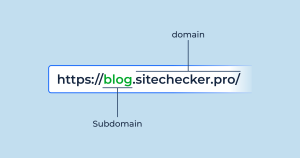

شاید این سوال برایتان پیش بیاید که هنگام مانیتورینگ شبکه، دادهها چگونه از طریق شبکه منتقل میشوند؟ بیشتر شبکههای خصوصی به اینترنت متصل هستند. به عنوان مثال، برای مانیتور کردن اینترنت، اینترنت کاربران از راه دور به دفاتر مرکزی متصل میشود و مشتری را به وبسایتها وصل میکند. شبکههای خصوصی با استفاده از روتر به اینترنت وصل میشوند و اطلاعات از طریق اینترنت به صورت بستههای داده ارسال میشوند.

هر بسته داده شامل یک آدرس IP مقصد است که روترها برای انتقال اطلاعات از یک مکان به مکان دیگر از آن استفاده میکنند. وقتی روتر یک بسته داده از اینترنت دریافت میکند، آن را به شبکه خصوصی منتقل میکند. در اکثر شبکهها، بستههای داده ابتدا باید از یک فایروال عبور کنند تا ترافیک مخرب فیلتر شده و شبکه خصوصی ایمن بماند. فایروال این کار را با فیلتر کردن ترافیک بین اینترنت و شبکه خصوصی انجام میدهد.

هنگامی که یک بسته داده ورودی توسط قوانین فایروال مسدود میشود، از دسترسی به شبکه خصوصی جلوگیری میشود. فایروالها همچنین دسترسی کاربران بین اینترنت و شبکه خصوصی را کنترل میکنند. به عنوان مثال، میتوان فایروال را طوری پیکربندی کرد که کاربران شبکه خصوصی نتوانند از پروتکلهای خاصی مانند peer-to-peer استفاده کنند. این روش به فایروالها اجازه میدهد تا شبکههای خصوصی را از دسترسی غیرمجاز، بدافزارها و سایر تهدیدهای امنیتی محافظت کنند. بستههای دادهای که از طریق فایروال عبور میکنند توسط یک سوئیچ در شبکه خصوصی دریافت میشوند.

سوئیچ ها لپ تاپ ، سرور ، چاپگر و سایر دستگاه ها را به شبکه خصوصی وصل می کنند. این دستگاه ها با استفاده از کارت رابط شبکه یا NIC به طور کوتاه به سوئیچ وصل می شوند. هر NIC دارای یک کنترل دسترسی منحصر به فرد به رسانه یا آدرس MAC است. سوئیچ ها داده ها را با استفاده از این آدرس های MAC بین دستگاه ها انتقال می دهند.

چرا مانیتورینگ شبکه مهم است؟

اما چرا مانیتورینگ شبکه بسیار مورد توجه قرار گرفته است؟ دلیل این موضوع این است که شبکه، ستون فقرات زیرساخت IT محسوب میشود. هنگامی که شبکهها دچار مشکل میشوند، جریان اطلاعات مورد نیاز برای برنامهها و عملیات تجاری متوقف میشود.

شبکهها محیطی پویا هستند، بنابراین از مدیران شبکه (Admin) خواسته میشود که به طور مداوم کاربران، فناوریها و برنامههای جدیدی را به شبکههای خود اضافه کنند. این تغییرات میتواند بر توانایی آنها در ارائه عملکرد پایدار و پیشبینیپذیر شبکه تأثیر بگذارد. وقتی مشکلات شبکه رخ میدهد، مدیران شبکه تحت فشار قرار میگیرند تا قبل از تأثیر آن بر کاربران، برنامهها و کسبوکارها، علت اصلی را شناسایی کنند.

این مسئله با مشکلات عملکردی متناوب که تکرار و تشخیص آن دشوار است، پیچیدهتر میشود. بسیاری از سازمانهای IT تحت توافقنامههای سطح خدمات (SLA) قرار دارند. ممکن است بپرسید SLA چیست؟ SLA یک قرارداد بین IT و صاحبان کسبوکارها است. تعهدات SLA اغلب در برنامههای جبران خسارت IT گنجانده میشوند. SLA ها ضمانتهایی برای عملکرد هستند که اندازهگیری و گزارش میشوند.

اما چرا SLA ها مهم هستند؟ زیرا عملکرد ضعیف و پایین بودن زمان هزینهبر است. برای وبسایت تجارت الکترونیک مانند LL Bean، یک ساعت خرابی میتواند میلیونها دلار ضرر داشته باشد. الزامات SLA میتوانند بسیار دقیق باشند. هرچه SLA سختگیرانهتر باشد، اجرای و نگهداری آن نیز پرهزینهتر است. به عنوان مثال، ارائه چهار یا پنج عدد “nine” (۹۹.۹۹۹٪) به مدیر شبکه نیاز دارد تا سوئیچهای شبکه را به صورت جفتهای اضافی پیکربندی کند و یک سوئیچ سوم نیز نیاز است که در صورت خرابی به راحتی در دسترس باشد.

پنج عملکرد اصلی سیستم های مانیتورینگ شبکه

تاکنون در مورد اصول ساخت شبکه صحبت کردیم حال می خواهیم به اصول سیستم های مانیتورینگ شبکه یا NMS ها بپردازیم. سیستم های مانیتورینگ شبکه، پنج عملکرد اصلی را ارائه می دهند که عبارتند از:

- کشف کردن (Discover)

- نقشه (Map)

- مانیتور (Monitor)

- هشدار (Alert)

- گزارش (Report)

لازم به ذکر است که ابزار مانیتورینگ شبکه در قابلیت های ارائه شده برای هر یک از این توابع متفاوت می باشد.

- کشف: برای راه اندازی مانیتورینگ شبکه ابتدا باید دستگاه های موجود در شبکه را پیدا کرد. در واقع مانیتورینگ شبکه با فرایند کشف آغاز می شود. به عبارت ساده تر می توان گفت که اگر نمی دانید چه چیزی در شبکه وجود دارد و همه آن ها چگونه در شبکه متصل هستند نمی توانید آن شبکه را نظارت کنید. سیستم های مانیتورینگ شبکه دستگاه های موجود در شبکه از قبیل روترها، سوئیچ ها، فایروال ها، سرورها، چاپگرها و موارد دیگر را کشف می کنند. سیستم های مانیتورینگ شبکه شامل کتابخانه ای از الگوهای نظارت هستند که نحوه نظارت بر یک دستگاه را تعریف می کنند. لازم است بدانید که دستگاه ها نوع و فروشنده خاصی دارند به عنوان مثال، آنچه شما روی روتر سیسکو نظارت می کنید با آنچه روی سرور Dell نظارت می کنید متفاوت خواهد بود. هنگامی که یک سیستم مانیتورینگ شبکه با فرآیند کشف شروع می شود به طور خودکار نقش دستگاه مناسب را به هر دستگاه کشف شده اختصاص می دهد.

سیستم های مانیتورینگ شبکه در قابلیت کشف کردن با یکدیگر متفاوت هستند. همه NMS ها دستگاه های موجود در شبکه را کشف می کنند. با این حال تمام سیستم های مانیتورینگ شبکه کشف نمی کنند که چگونه دستگاه ها به شبکه وصل می شوند. به عنوان مثال ممکن است یک NMS سرور را در شبکه شناسایی کرده باشد اما نمی داند به کدام سوئیچ وصل شده است.

یک NMS با کشف لایه دوم یا سوم اتصال پورت به پورت را بین دستگاه های موجود در شبکه کشف می کند. برای نظارت مؤثر در شبکه کافی نیست بدانید چه دستگاهی در یک شبکه است، باید بدانید که چگونه تمام این دستگاه ها به هم وصل شده اند زیرا یک مشکل عملکرد در یک دستگاه می تواند بر عملکرد دستگاه دیگر تأثیر بگذارد. به عنوان مثال هنگامی که یک سوئیچ خراب می شود تمام دستگاه های متصل به آن سوئیچ نمی توانند از طریق شبکه ارتباط برقرار کنند. اگر این سوئیچ به سرورهایی را که از سیستم CRM سازمان پشتیبانی کنند، وصل شده باشد یک مشکل بزرگ به حساب می آید.

- نقشه (Map): برای مانیتورینگ شبکه بهتر است که شبکه خود را تجسم کنید. چشم های مدیر یک شبکه، با ارزش ترین ابزار تشخیص در شبکه ها است. توانایی آنها برای تجسم در شبکه های خود می تواند باعث صرفه جویی در ساعت ها ، و حتی روزها در رفع مشکلات شبکه شود اما متاسفانه سیم کشی های شبکه به قدری پیچیده انجام می شود که این توانایی مدیر شبکه را برای تجسم شبکه محدود می کند و مانع حل مسئله می شود. سیستم های مانیتورینگ شبکه نقشه های شبکه ایجاد می کنند. نقشه های شبکه یک ابزار پاسخ اول قدرتمند است که مدیران شبکه را قادر می سازد شبکه های خود را تجسم کنند. آنها نمایانگر تمیز و منظمی از قسمت های سیم کشی هستند. بسیاری از NMS ها برای ایجاد نقشه شبکه به مقدار قابل توجهی پردازش دستی نیاز دارند. بعضی از آنها صرفاً ابزاری برای ترسیم شبکه ارائه می دهند و همچنین به دانش شبکه مدیر اعتماد می کنند.

- مانیتور (Monitor): همان طور که بیان شد، سیستم های مانیتورینگ شبکه نقش دستگاه های turn-key را ارائه می دهند که تعیین می کند چه چیزی باید نظارت شود. Admin های شبکه می تواند نقش دستگاه را تغییر دهند یا موارد جدید را از ابتدا ایجاد کنند. سیستم های مانیتورینگ شبکه، مدیر شبکه را در معرض انتخاب بزرگی از مانیتورها قرار می دهند. به عنوان یک نقطه شروع، Admin های شبکه می خواهند big 5 را برای هر وسیه موجود در شبکه را نظارت کنند که شامل در دسترس بودن و تاخیر Ping، استفاده از CPU، حافظه، دیسک و به کارگیری رابط است. بیشتر ابزارهای مانیتورینگ شبکه مانیتور سایر قطعات سخت افزاری مانند فن و منبع تغذیه را در یک سوئیچ انجام می دهند و حتی در زمان سیم کشی دما را نیز نظارت می کنند. آنها همچنین می توانند سرویس های شبکه مانند HTTP ، TCP / IP و FTP را رصد کنند.

- هشدار (Alert): سیستم های مانیتورینگ شبکه هنگامی که اشتباهی رخ داد، به مدیر شبکه اطلاع می دهند. آنها هشدارهایی را از طریق ایمیل، متن و ورود به سیستم ارسال می کنند. هشدار مبتنی بر Threshold ، مدیر شبکه را قادر می سازد تا قبل از اینکه کاربران، برنامه ها یا مشاغل را تحت تأثیر قرار دهد، به مشکلات پاسخ دهند. به عنوان مثال سیستم های مانیتورینگ شبکه هنگامی تنظیم می شوند که بیش از ۸۰ درصد پردازنده مورد استفاده قرار بگیرد این اجازه می دهد تا مدیر شبکه قبل از اینکه روتر به طور کامل خراب شود، رسیدگی کند و واکنش نشان می دهد. برخی از NMS ها اجازه می دهند شبکه Admins دوره خاموشی را تنظیم کند ، هنگامی که هشدارها متوقف می شوند به عنوان مثال برای صرفه جویی در هزینه های انرژی ، چاپگرها در شب خاموش می شوند. NMS ها را می توان تنظیم کرد تا هشدارهای چاپگرها را در ساعات عصر به حالت تعلیق درآورد.

- گزارش (report): مدیرهای شبکه اصولا مداوم درگیر چرخه حیات طراحی، تجزیه و تحلیل و طراحی مجدد شبکه هستند. برای پشتیبانی از چرخه حیات، سیستم های مانیتورینگ شبکه داده های نظارت بر real-time و تاریخی را ارائه می دهند. این اطلاعات مدیر شبکه را قادر می سازد که:

- برای تأیید اعتبار اینکه طراحی شبکه نتایج مطلوب را ارائه می دهد.

- برای نشان دادن ظاهر روندهایی که می توانند بر توانایی شبکه در ارائه عملکرد مورد نیاز کاربران، برنامه ها و مشاغل تأثیر بگذارند.

- برای جداسازی و رفع سریع مشکلات عملکرد

- اثبات تعهدات SLA

سیستم های مانیتورینگ شبکه اطلاعات مانیتورینگ را در صفحات وب به نام داشبورد یا dashboard ارائه می دهند. داشبورد از view هایturn-key خود تشکیل شده است. Admin های شبکه داشبوردهای مختصر را برای ارزیابی بهبود کل شبکه اسکن می کند. بیشتر NMS ها قابل تنظیم هستند. Admin های شبکه می توانند داشبورد برای مشتریان داخلی خود ایجاد کنند.

چگونه یک ابزار مانیتورینگ کار می کند؟

سیستم های مانیتورینگ شبکه دستگاه ها و سرورهای شبکه را برای داده های عملکردی با استفاده از پروتکل های استاندارد مانند:

- SNMP، پروتکل ساده مدیریت شبکه یا Simple Network Management Protocol

- WMI یا Windows Machine Interface

- SSH یا Secure Shell برای Unix و سرور Linux

برخی از سیستم های مانیتورینگ شبکه از زبانهای اسکریپت مانند Powershell برای ایجاد مانیتورهای سفارشی برای سرورهای ویندوز و نمایش داده شده های پشتیبانی می کنند تا مانیتورهای سفارشی برای پایگاه داده ها ایجاد کنند. دو پروتکل مانیتورینگ پرکاربرد SNMP و WMI هستند. آنها هزاران مانیتور را برای ارزیابی سلامت شبکه ها و دستگاه های موجود در آنها به Admin های Network ارائه می دهند.

SNMP یک پروتکل استاندارد در سیستم های مانیتورینگ شبکه است که تقریباً از هر دستگاه متصل به شبکه، داده ها را جمع آوری می کند ، از جمله: روترها ، سوئیچ ها ، کنترلرهای LAN بی سیم ، نقاط دسترسی بی سیم ، سرورها ، چاپگرها و موارد دیگر. اشیاء پرسیده شده توسط SNMP در یک پایگاه اطلاعات مدیریت یا MIB نگهداری می شوند.

MIB تمام اطلاعاتی را که توسط دستگاه مدیریت شده در معرض دید قرار می گیرد تعریف می کند. به عنوان مثال، MIB برای روتر سیسکو شامل تمام اشیاء تعریف شده توسط سیسکو می باشد که می تواند برای نظارت بر آن روتر مانند استفاده از CPU ، استفاده از حافظه و وضعیت رابط مورد استفاده قرار گیرد.

اشیاء موجود در MIB با استفاده از یک سیستم عددی استاندارد طبقه بندی می شوند. هر شیء دارای شناسه شی منحصر به فرد یا OID است. برخی از NMS ها مرورگر MIB را ارائه می دهند. مرورگر MIB به مدیر شبکه اجازه می دهد تا از طریق MIB حرکت کند تا اشیاء دیگری را که می خواهند بر روی یک دستگاه نظارت کنند پیدا کند.

WMI یک پروتکل برای سیستم های مانیتورینگ شبکه جهت نظارت بر سرورها و برنامه های مبتنی بر ویندوز مایکروسافت است. WMI مخصوص ویندوز می باشد و دستگاه های شبکه یا سرورهای غیر مایکروسافت را نظارت نمی کند. شما می توانید WMI کاربر را برای نظارت بر تقریباً هر چیزی در سرور ویندوز که می توانید با SNMP نظارت کنید، نظارت کنید. WMI از پردازنده و حافظه بیشتری برای پردازش بیشتر از SNMP استفاده می کند.

سوالات متداول

- سیستم مانیتورینگ شبکه چیست؟

سیستم مانیتوررینگ شبکه، برای انجام نظارت و بررسی دسترسی و نحوه کار کاربران یک شبکه به خدمت گرفته می شود. در این سیستم ها از سخت افزارها و نرم افزارهای مختلف شبکه در لایه های مختلف کاری استفاده می شود تا بتوان نقشه کاملی از شبکه را ایجاد کرد.

- در زمان مانیتورینگ شبکه چگونه داده ها از طریق شبکه عبور می کنند؟

بیشتر شبکه های خصوصی به اینترنت متصل هستند. به عنوان مثال جهت مانیتور کردن اینترنت، اینترنت کاربران از راه دور را به دفاتر مرکزی متصل می کند و مشتری را به وب سایت ها متصل می کند. شبکه های خصوصی با استفاده از روتر به اینترنت وصل می شوند. اطلاعات از طریق اینترنت در قالب بسته های داده ارسال می شوند. هر بسته داده شامل یک آدرس IP مقصد است که روترها برای ارسال اطلاعات از یک مکان به مکان دیگر استفاده می کنند.

- چرا مانیتورینگ شبکه مهم است؟

شبکه خط زندگی زیر ساخت IT می باشد. هنگامی که شبکه ها شکست می خورند ، جریان اطلاعات مورد نیاز برنامه ها و عملیات تجاری متوقف می شود. شبکه ها محیطی پویا هستند از این رو از Admin های شبکه به طور مداوم خواسته می شود که کاربران ، فناوری ها و برنامه های جدیدی را به شبکه های خود اضافه کند که این تغییرات می تواند بر توانایی آنها در ارائه عملکرد شبکه ثابت و پیش بینی شده تأثیر بگذارد.