CCNA یکی از مدارک معتبر برای افرادی است که قصد دارند در زمینه شبکههای کامپیوتری یا فناوری اطلاعات با دستگاههای شرکت سیسکو کار کنند. با داشتن مدرک CCNA (Cisco Certified Network Associate) شما به راحتی میتوانید در شرکتهای معتبر مشغول به کار شده و از درآمد نسبتا خوبی برخوردار شوید. آموزش CCNA Security که بیشتر به حوزه شبکههای کامپیوتری مرتبط است، برای افرادی که قصد دارند به عنوان مهندس شبکه در ایران مشغول به کار شوند حائز اهمیت است.

مدرک CCNA Security اعتبارنامهای است که به کارفرمایان نشان میدهد دارنده آن فردی آشنا به امنیت شبکه (Network Security) است. دوره CCNA Security بالغ بر ۷ سرفصل اصلی دارد و دسترسی ایمن، VPN، IPS و غیره را شامل میشود.

سر فصل های دوره آموزش CCNA Security

برای هر دوره خاصی از CCNA، از طرف شرکت سیسکو اهدافی تعیین میشوند که شرکت کننده پس از پایان دوره به آنها دست خواهد یافت. در پایان دوره امنیت CCNA نیز، شما نیز در بخشهای زیر تسلط کافی را به دست خواهید آورد تا بتوانید به عنوان تکنسین شبکه در شرکتها مشغول به کار شوید.

- چگونگی پیکربندی IPS برای کاهش اثر حمله در شبکهها

- ایجاد برقراری امنیت دسترسی ادمین در روترهای سیسکو

- آشنایی با موارد اولیه برقراری امنیت یک شبکه، تهدیدهای امنیتی و روش کاهش حملات مخرب

- چگونگی برقراری امنیت دسترسی ادمین با احراز هویت، احراز صلاحیت و حسابرسی (AAA)

- آشنا شدن با روشهای پیادهسازی محرمانگی و صحت دادهها

- آشنا شدن با ملاحظات امنیت شبکه محلی و پیادهسازی نقطه انتهایی

- آشنا شدن با پیادهسازی شبکه مجازی خصوصی یا VPN

بررسی مفاهیم امنیت در آموزش CCNA Security

برای ایجاد یک شبکه کامپیوتری ایمن ابتدا باید مفاهیم اولیه شبکه را بدانید و سپس به مقوله امنیت در آن بپردازیم. به طور خاص، یک سیستم به هم پیوسته از رایانهها و دستگاههای جانبی مثل پرینتر، اسکنر و غیره را یک شبکه کامپیوتری مینامیم. وظیفه این ارتباط متقابل چیزی نیست به غیر از تسهیل اشتراک اطلاعات؛ رایانهها به دو طریق با سیم و بیسیم میتوانند چنین مزیتی را برای کاربران به وجود بیاورند.

یکی از اصلیترین مفاهیم شبکه که برای آزمون CCNA Security بسیار مهم است، شناخت طبقهبندی شبکههای رایانهای بر اساس عوامل مختلف است:

- گستره جغرافیایی

- ارتباط درونی

- مدیریت

- معماری

۱. انواع شبکه از نظر گستره جغرافیایی

هر شبکه کامپیوتری از نظر جغرافیایی میتواند در یکی از ۵ دسته زیر قرار بگیرد:

- شبکهای که میان دستگاههای بلوتوث برقرار میشود و فاصله آنها بیشتر از چند متر نیست

- شبکهای که میتواند دستگاههای یک ساختمان تجاری/مسکونی را شامل شود

- شبکهای که میتواند سطح یک شهر را پوشش دهد

- شبکهای که میتواند چند شهر یا استان را به هم متصل کند

- شبکهای که میتواند کل دنیا را به هم متصل کند

۲. انواع ارتباط بین شبکه ها

اجزای مختلف شبکه میتوانند در روشهای مختلف، با هم ارتباطات منطقی، فیزیکی و یا هر دو آنها را داشته باشند. ارتباط متقابل به چند روش صورت میگیرد که دانستن آنها برای آزمون CCNA Security بسیار مهم است:

- هر دستگاه منفرد میتواند به هر دستگاه دیگرِ شبکه وصل و تار و پود شبکه را تشکیل دهد

- همه دستگاهها میتوانند به یک واسط منفرد شوند، ولی از نظر جغرافیایی با هم ارتباطی نداشته باشند. دستگاهها در این نوع ارتباط، ساختار باس (Bus) را تشکیل میدهند

- هر سیستم (دستگاه) میتواند به همتایان راستی یا چپی خود متصل شود و یک ساختار خطی تشکیل دهد

- همه دستگاهها میتوانند به یک دستگاه منفرد متصل شود و ساختار ستارهای تشکیل دهند

- همه دستگاههای شبکه میتوانند با استفاده از روشهای فوق به هم وصل شوند و ساختار ترکیبی تشکیل دهند

۳. انواع معماری شبکه

دو نوع کلاینت – سرور و همتا به همتا (Peer-to-peer) معماری شبکههای رایانهای را تشکیل میدهند:

- معماری کلاینت-سرور: در این معماری، یک یا دو جز شبکه میتوانند به عنوان سرور عمل کنند، پس مابقی سیستمها کلاینتهای سرور محسوب میشوند. کلاینتها باید از سرور درخواست کنند تا به خواستههایشان پاسخ داده شود. از اینرو، سرور درخواستهای ورودی را پردازش میکند و به آنها پاسخ نهایی را خواهد فرستاد

- معماری همتا به همتا: هنگامی که دو سیستم یا دستگاه در سطح یکسانی به یکدیگر متصل شوند، اصطلاحا به آنها همتا (Peer) گفته میشود

- معماری ترکیبی: هرگاه شبکهای از تلفیق دو نوع معماری گفته شده ایجاد شود، به آن شبکه از نوع معماری ترکیبی گفته میشو

۴. کاربردهای شبکه کامپیوتری

یکی دیگر از مباحثی که در آموزش CCNA Security بسیار مهم است، آشنایی با مزایا و کاربردهای شبکه کامپیوتری است که در ادامه با آنها آشنا خواهید شد:

- اشتراکگذاری منابع مانند پرینتر، اسکنر و غیره (منابع سختافزاری)

- تبادل اطلاعات و داده به کمک ایمیل و FTP

- تبادل اطلاعات از طریق وب و اینترنت

- ایجاد تعامل با دیگر کاربران (کلاینتها) از طریق صفحههای دینامیک وب

- امکان استفاده از تلفنهای مبتنی بر IP (VoIP)

- امکان محاسبات موازی

- امکان ارسال پیام آنی (Instant Messages)

- امکان ایجاد ویدئوکنفرانس

آشنایی با مفهوم شبکه خصوصی مجازی

یکی دیگر از مباحث بسیار مهم در آزمون و اخذ مدرک CCNA Security، شناخت مفهوم شبکه خصوصی مجازی است. VPN که مخفف Virtual Private Network است، یک شبکه خصوصی مجازی را بین کاربران در یک فضای خاص ایجاد میکند. به عنوان مثال، برای برقراری ارتباط بین سیستمهای یک شرکت با چندین شعبه در سراسر جهان، از VPN استفاده میشود.

استفاده از اینترنت به عنوان یک شبکه جهانی برای شرکتها از نظر سرعت و امنیت، گزینه مناسبی نیست. همچنین، آدرسهایی که در شبکه داخلی شرکت استفاده میشوند در اینترنت معتبر نیستند و نمیتوانند از مسیریابها عبور کنند.

شبکههای ISDN و OC3 نیز گزینههای دیگر هستند که به دلیل نیاز به زیرساختهای گسترده و هزینه بالایشان، مقرون به صرفه نیستند. به همین دلیل، بیشتر شرکتهایی که در سراسر جهان شعبات زیادی دارند، از VPN به عنوان یک راهحل میانبر استفاده میکنند. شبکه خصوصی مجازی (VPN) در دل WAN یک شبکه خصوصی دیگر ایجاد میکند که سرعت و امنیت بیشتری را به کاربران ارائه میدهد.

شبکههای خصوصی یا VPNها کاربردهای مختلفی در سطح شبکه دارند که برخی از آنها عبارتند از:

- امکان اتصال به شبکه خصوصی داخلی شرکت از راه دور و استفاده از منابع نرمافزاری و سختافزاری آن

- امکان اتصال به سرویسهایی که تنها به محدوده جغرافیایی خاصی سرویس میدهند

- امکان افزایش دادن سطح امنیت به انشعابات عمومی؛ مانند اتصالات اینترنتی موجود در هتلها

تهدیدات امنیت شبکه

یکی دیگر از موضوعاتی که در دوره CCNA Security مطرح میشود، شناسایی تهدیدات امنیتی فعلی در شبکه است که شامل سه رکن اصلی میباشد:

- مهاجمین بالقوه: آنها اهداف مختلفی دارند که از خرابکاری سطحی تا تروریستی و سیاسی گسترش دارد. در آموزش CCNA Security، به موضوعاتی همچون انواع مهاجمین و هکرها به صورت مفصل پرداخته میشود

- روشهای مختلف حمله: آشنایی با طیف گستردهای از روشهای مهاجمین برای دستبرد زدن به اطلاعات شبکه، به تکنسین نتورک کمک میکند تا قبل از اقدام هکرها، جلوی آنها را بگیرد. روش اکتشاف، مهندسی اجتماعی، افزایش سطح دسترسی، دور زدن احراز هویت به روش بک دور (Back Door)، اجرای کد، حمله مرد میانی، حمله Botnet و غیره از جمله این روشها هستند

- محورهای حمله: اتک وکتور (Attack Vector) همان مسیری است که هکر برای دسترسی به سیستم هدف مورد استفاده قرار میدهد. هکرها از همین محورهای حمله شناخته شده، اطلاعات، دادهها و سرمایه افراد را سرقت میکنند

دسترسی ایمن؛ دومین سرفصل مهم آموزش CCNA Security

دسترسی ایمن شامل سه بخشِ مدیریت امنیت، مفاهیم AAA، و احراز هویت ۸۰۲٫۱X است.

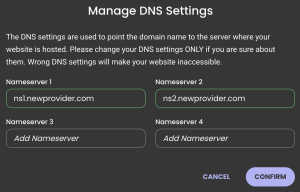

کلمه AAA مخفف سه عبارت Authentication، Authorization و Accounting است که به ترتیب به معنای تأیید هویت، تأیید مجوز و حسابرسی میباشند. تأیید هویت روشی است که با استفاده از شناسه و رمز عبور، کاربران را شناسایی میکند و این ارتباط بین کاربر و شبکه به صورت رمزنگاری شده صورت میگیرد. تأیید هویت بر اساس این ایده عمل میکند که هر کاربر دارای دادههای منحصربهفردی است که او را از سایر کاربران متمایز میکند.

تأیید مجوز اما، به کاربر اجازه دسترسی به منابع شبکه را میدهد و تعیین میکند که آیا کاربر مجوز اجرای دستورات خاصی را دارد یا خیر. تأیید هویت در واقع یکی از فرآیندهای اجرای سیاستها محسوب میشود، به این معنا که یک کاربر تا چه حد میتواند از منابع و خدمات شبکه استفاده کند و تا چه سطحی در شبکه نفوذ داشته باشد.

حسابرسی یا همان اکانتینگ از طریق ثبت آمار و اطلاعات مصرفی انجام میشود. در واقع حسابرسی برای کنترل احراز صلاحتی، محاسبه هزینه خدمات دریافتی، آنالیز روندها، میزان مصرف منابع و غیره جهت تعیین میزان ظرفیت پیادهسازی میشود و شامل موارد زیر است:

- مدت زمانی که کابر در داخل شبکه فعالیت کرده است

- خدماتی که دسترسی به آنها صادر شده است

- میزان دادههایی تبادل شده در طول یک نشست

نحوه ایمن سازی روتینگ و سوئیچینگ

پس از مباحثی مثل VPN و دسترسی ایمن، مسیریابی و سوئیچینگ ایمن یکی دیگر از مهمترین سرفصلهای آمادگی برای مدرک CCNA Security است که خود به چند شاخه تبدیل میشوند:

- ایجاد امنیت در روترهای سیسکو

- ایجاد امنیت در پروتکلهای مسیریابی

- ایجاد امنیت در صفحه کنترل (Control Plane)

- آشنایی با حملات رایج لایه دو

- آشنایی با دستورالعملهای کاهش اثر

- آشنایی با چگونگی ایجاد امنیت در شبکههای محلی مجازی یا VLANها

۱. ایجاد امنیت در پروتکل های مسیریابی

در بین پروتکلهای اینترنتی، Telnet و HTTP دو پروتکل بسیار غیرایمن هستند، چرا که اطلاعات به صورت متن ساده منتقل میشوند. از طرفی، SSH و HTTPS از پروتکلهای ایمن به شمار میروند که اطلاعات را به صورت رمزنگاری شده انتقال میدهند و به ترتیب از شماره پورتهای ۲۲ و ۴۴۳ استفاده میکنند. در دوره آموزشی CCNA Security، صفر تا صد این مباحث به صورت کاملا کاربردی و علمی تدریس خواهد شد.

۲. آشنایی با حملات لایه دو

در بخش آشنایی با حملات رایج لایه دو آموزش CCNA Security، پیش از هرچیز روشهای جلوگیری و پیشگیری از حملات پرداخته میشود:

- غیرفعالسازی مسیر منبع IP: این دستورالعمل، امکان بررسی مسیری که یک پکیج برای رسیدن به مقصد انتخاب میکند را به هکر نمیدهد

- غیرفعالسازی خدمات فینگر: این روش، هکر را از اطلاع نسبت به این موضوع که چه کسی وارد سیستم شبکه شده است باز میدارد

- غیرفعالسازی IP: این روش، کوئری زدن یک پورت TCP توسط هکر برای شناسایی را غیرممکن میکند. اما در صورتی که سرویس شناسایی IP فعال باشد، نوع روتر، مدل و نسخه آی او اس قابل شناسایی خواهد بود. هکرها از این اطلاعات برای طراحی حملههای خود به روتر استفاده میکنند

- غیرفعالسازی CDP: سیدیپی (Certification in Data Processing) نسخه آی او اس، مدل و شماره دستگاه را به کاربر میدهد که این اطلاعات نیز میتوانند برای طراحی حملات احتمالی به روتر مورد استفاده قرار بگیرند

۳. آشنایی با مفهوم جعل آدرس IP و حمله به آن

آیپی آدرس اسپوفینگ (ID Address Spoofing) روشی جالب برای جایگزینی آدرس آی پی ارسال کننده با نشانی آی پی یک دستگاه دیگر است. از آیپی اسپوفینگ برای ایجاد دسترسی غیرمجاز به دستگاههای شبکه استفاده میکنند؛ به طوری که یک هکر به صورت غیرقانونی هویت یک دستگاه را به وسیله دستکاری بسته آیپی جعل میکند.

۴. آشنایی با روش های حمله یک هکر به کامپیوتر به عنوان بخشی از آموزش CCNA Security

در بخش آشنایی با روشهای هک شدن، برخی از انواع مهم حمله از دیدگاه آزمون CCNA Security مورد بررسی قرار میگیرند.

- حمله از نوع مرد میانی

- حمله بازداری از رائه سرویس

- حمله جعل هویت

- حمله شناسایی

- حمله STP

۵. حمله از نوع مرد میانی

برای شروع همین را بگوییم که شناسایی و دفاع در برابر حمله مرد میانی بسیار دشوار است؛ در این نوع حمله به طور کلی هیچ تاثیری روی رایانههای آلوده در دو سر ارتباط ایجاد نمیکند. یعنی این نوع حمله به کنترل کردن تجهیزات ارتباطی بین دو سیستم مرتبط است. برای مثال، یک روتر خرابکارانه که اینترنت رایگان را به مردم ارائه میدهد، میتواند حمله مرد میانی را اجرا کند.

همانطور که نام این نوع حمله (Man in the Middle) عنوان میکند، مهاجم خود را بین دو طرف ارتباط قرار میدهد و وجود این نوع حمله حتی پیش از ظهور کامپیوترها رواج داشته است. برای مثال، فرض کنید شما پیامی را از طریق یکی از شبکههای مجازی به دوستتان میفرستید، اگر هکر در بین مسیر ارتباطی شما با دوستتان قرار بگیرد، بدون آنکه شما باخبر شوید، میتواند اطلاعات شما را بدزدد. همین موضوع را در ارتباطات پستی در نظر بگیرید که اگر پستچی به وظیفه خود به خوبی عمل نکند، تمامی نامههای شما استراق سمع خواهد شد.

برای آشنایی جامع و بیشتر درباره مفهوم حمله مرد میانی میتوانید لینک زیر را مطالعه کنید:

۶. راه حل های مقابله با حمله مرد میانی در دوره CCNA Security

یکی دیگر از مباحثی که در دوره CCNA Security آموزش داده میشود، دفاع در برابر چنین حملههایی است. این نوع حملات به وضوح نشان میدهند یکی از کانالهای ارتباطی به مخاطره افتاده است. برای اینکه متوجه حمله مرد میانی شوید، سرور شبکه باید از پروتکل HTTPS نسخه رمزنگاری شده استفاده کند. برای شناسایی این نوع حملات، چند نکته زیر را حتما جدی بگیرید.

۷. هشدارهای امنیتی

هشدارهای گواهی امنیتی نشان میدهند که یک مشکل جدی در شبکه وجود دارد و هنگامی که مشخصات گواهی امنیتی با سرور همخوانی نداشته باشد، به این معنا خواهد بود که در حال مبادله داده با یک سرور فیشینگ (Phishing) هستید و یا قربانی حمله مرد میانی شدهاید. موضوع هشدارهای امنیتی، هنگامی که پای اطلاعات حساس مانند ایمیل و بانکداری آنلاین به میان میآید، بیش از پیش باید جدی گرفته شوند، در غیر این صورت هکرها به راحتی میتوانند اطلاعات حیاتی شما را بدزدند.

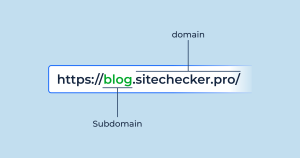

۸. بررسی HTTPS

هنگامی که به یک سایت وارد میشوید و قصد وارد کردن اطلاعاتی مثل ایمیل یا عملیات بانکداری اینترنتی را دارید، حتما به نوار آدرس نگاه کنید و مطمئن شوید که وبسایت از رمزنگاری HTTPS استفاده میکند. همچنین استفاده از افزونه EFF’s HTTPS Everywhere به شما در شناسایی سایتهایی که از این پروتکل استفاده نمیکنند کمک میکند.

۹. استفاده هوشمندانه از وای فای های عمومی

هنگامی که به شبکههای عمومی وای فای متصل هستید، به هیج وجه از اینترنت آنها برای عملیات بانکداری اینترنتی و یا مبادله اطلاعات حساس استفاده نکنید. اگر پیام خطایی نیز در صفحه دستگاه مشاهده کردید، به هیچ وجه از آن چشمپوشی نکنید و سریعا ارتباط خود با وای فای را قطع کنید.

۱۰. استفاده از آنتی ویروس

نرمافزارهای آنتیویروس بهروز شده و دیگر روشهای ابتدایی امنیت اینترنتی به حفاظت در برابر حملههای مرد میانی که نیازمند اجرای بدافزار روی سیستم شما هستند، کمک قابل توجه میکنند. اما استفاده از آنتیویروس به تنهایی نمیتواند کاری از پیش رو بردارد، برای حل این مشکل، بهتر است همیشه از آپدیت بودن آن اطمینان حاصل کنید.

آشنایی با فناوری فایروال سیسکو در دوره آموزش CCNA Security

در بخش آموزش انواع فایروالهای دوره CCNA Security، موضوعات گستردهای از فناوریهای فایروال مطرح میشوند که به تمامی نیازهای شما پاسخ خواهند داد. NAT و DMZ دو نوع از فناوریهای پیادهسازی فایروالها هستند که در دوره CCNA Security به طور ویژه به آنها پرداخته شده است.

کلام پایانی

شرکتکنندگان در دورههای آموزشی CCNA Security، با تجهیزات امنیتی سیسکو آشنا میشوند، به طوری که قادر خواهند شد یک شبکه در لایههای ۲ و ۳ امنیتی ایجاد کنند. با شرکت کردن در این دوره، گام اول ورود به دنیای سیسکو و شبکه را با قدرت هرچه تمامتر خواهید برداشت.