یکی از راه های استفاده صحیح از تجهیزات شبکه، درک کامل آن دستگاه و سایر قابلیت های قابل استفاده است. در این مقاله، انواع مختلف لیست های کنترل دسترسی و برخی مفاهیم استقرار، از جمله چرایی و زمان استفاده از آنها را بررسی خواهیم کرد.

لیست های کنترل دسترسی چیست؟

آنها یک فیلتر شبکه هستند که توسط روترها و برخی سوئیچ ها برای اجازه یا محدود کردن جریان داده به رابط های شبکه استفاده می شود. هنگامی که یک ACL بر روی یک رابط پیکربندی می شود، دستگاه داده های شبکه را که از رابط عبور می کند تجزیه و تحلیل می کند، آن را با معیارهای توصیف شده در ACL مقایسه می کند، جریان داده را مجاز یا رد می کند. جلوگیری می کند.

در ابتدا، ACL ها تنها راه برای دستیابی به محافظت از فایروال بودند. امروزه انواع مختلفی از فایروال ها و جایگزین های ACL وجود دارد. با این حال، سازمانها هنوز از ACL در فناوریهایی مانند شبکههای خصوصی مجازی (VPN) استفاده میکنند که مشخص میکند کدام ترافیک باید از طریق یک تونل VPN رمزگذاری و منتقل شود.

۱- ACL های سیستم فایل:

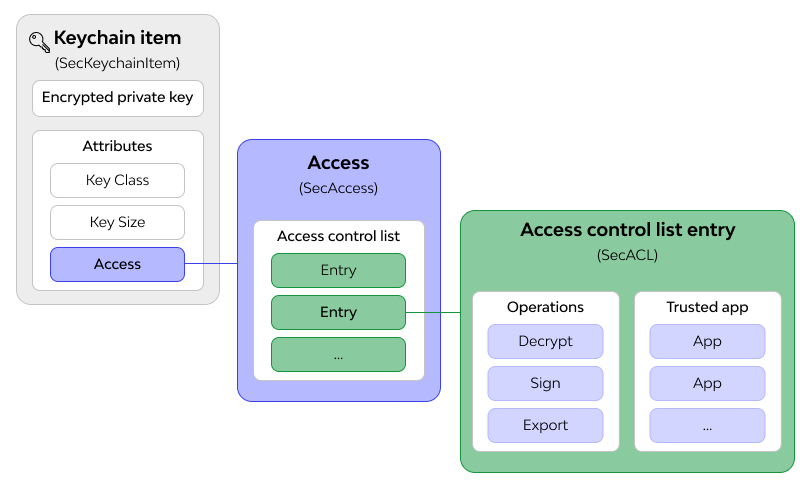

از آن برای فیلتر کردن دسترسی به فایل ها و/یا دایرکتوری ها استفاده کنید. ACL های سیستم فایل به سیستم عامل ها می گویند که کاربران می توانند برای دسترسی به سیستم از آنها استفاده کنند و همچنین میزان دسترسی را محدود می کنند.

۲- شبکه های ACL:

ACL های شبکه به روترها و سوئیچ ها می گویند که کدام نوع ترافیک می تواند به شبکه دسترسی داشته باشد و کدام فعالیت مجاز است.

لیست های کنترل دسترسی در دو دسته اصلی موجود هستند:

۱- ACL استاندارد:

لیست دسترسی فقط با استفاده از آدرس IP منبع ایجاد می شود. از این رو لیست های کنترل دسترسی اجازه می دهد تا کل مجموعه پروتکل را مسدود کنید. آنها بین ترافیک IP مانند UDP، TCP و HTTPS تفاوتی قائل نمی شوند. معمولاً از اعداد ۱-۹۹ یا ۱۹۹۹-۱۳۰۰ استفاده می کنند تا روتر بتواند آدرس را به عنوان آدرس IP منبع تشخیص دهد.

۲- ACL گسترش یافته:

یک لیست دسترسی گسترده استفاده می شود زیرا می تواند ترافیک IP را تشخیص دهد. از آدرس های IP مبدا و مقصد و شماره پورت برای تولید ترافیک IP استفاده می کند. همچنین می توانید مشخص کنید که کدام ترافیک IP مجاز یا رد شده است. آنها از اعداد ۱۰۰-۱۹۹ و ۲۰۰۰-۲۶۹۹ استفاده می کنند.

چرا از لیست های کنترل دسترسی استفاده می کنیم؟

دلایل مختلفی برای استفاده از ACL وجود دارد. دلیل اصلی استفاده از ACL ها ارائه سطح اولیه امنیت شبکه است. ACL ها به پیچیدگی فایروال ها نیستند و محافظت زیادی ارائه نمی دهند، اما از رابط های با سرعت بالاتر در جایی که سرعت خط مهم است و فایروال ها ممکن است محدود کننده باشند محافظت می کنند. ACLها همچنین برای محدود کردن بهروزرسانیها به مسیریابی از همتایان شبکه استفاده میشوند و میتوانند در تعیین کنترل جریان برای ترافیک شبکه مؤثر باشند.

به طور کلی می توان گفت که دلایل استفاده از ACL عبارتند از:

۱- کنترل جریان ترافیک

۲- محدود کردن ترافیک شبکه برای بهبود عملکرد شبکه

۳- سطح امنیتی دسترسی به شبکه که مشخص می کند کاربر می تواند از سرور، شبکه، سرویس استفاده کند یا خیر.

۴- خروجی و ورودی به سیستم را نظارت کنید

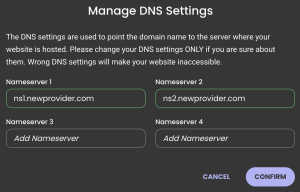

چه زمانی از لیست کنترل دسترسی استفاده می کنیم؟

همانطور که قبلاً اشاره کردم، ACL های روترها به اندازه فایروال ها پیچیده و قوی نیستند ، اما قابلیت های مهم تری نسبت به فایروال ها ارائه می دهند. به عنوان یک شبکه فناوری اطلاعات یا متخصص امنیت، ایجاد یک دیوار دفاعی برای محافظت از شبکه، دارایی ها و داده های خود مهم و ضروری است. ACL ها باید روی روترهای خارجی قرار داده شوند تا ترافیک شبکه ها و پروتکل های آسیب پذیر شناخته شده را فیلتر کنند .

در این مورد، یکی از متداول ترین روش ها، تنظیم DMZ یا منطقه بافر غیرنظامی در شبکه است. این معماری معمولاً با دو دستگاه شبکه مجزا پیاده سازی می شود. نمونه ای از این پیکربندی در شکل زیر نشان داده شده است.

بیرونی ترین روتر دسترسی به تمام اتصالات شبکه خارجی را فراهم می کند. این روتر معمولاً دارای ACLهای محدودتر است، اما بلوکهای دسترسی حفاظت بیشتری را برای مناطقی از جدول مسیریابی جهانی که میخواهید محدود کنید، فراهم میکند. این روتر همچنین در برابر پروتکل های شناخته شده ای که اجازه ورود یا خروج از شبکه شما را ندارند محافظت می کند.

علاوه بر این، ACL ها باید در اینجا تنظیم شوند تا دسترسی همتا به شبکه را محدود کنند و می توانند همراه با پروتکل های مسیریابی برای محدود کردن میزان به روز رسانی مسیر ارسال یا دریافت شده از طریق همتایان شبکه استفاده شوند.

DMZ منطقه ای است که اکثر متخصصان فناوری اطلاعات سیستم هایی را قرار می دهند که نیاز به دسترسی خارجی دارند. رایج ترین نمونه های این سیستم ها سرورهای وب، سرورهای DNS و سیستم های دسترسی از راه دور یا VPN ها هستند.

روتر داخلی DMZ شامل ACL های محدودتر است که برای محافظت از شبکه داخلی در برابر تهدیدات طراحی شده است. ACL ها در اینجا اغلب با دستورات مجوز و رد برای آدرس های خاص و خدمات پروتکل پیکربندی می شوند.

لیست های کنترل دسترسی شامل چه چیزهایی هستند؟

صرف نظر از اینکه از کدام پلتفرم مسیریابی استفاده می کنید، همه این روترها مشخصات مشابهی برای تعیین لیست کنترل دسترسی دارند. لیست های پیشرفته تر دارای کنترل های خاص تری هستند، اما دستورالعمل های کلی به شرح زیر است:

- نام لیست کنترل دسترسی (بسته به نوع روتر، نام آنها می تواند یک عدد یا ترکیبی از اعداد و کلمات باشد.)

- دنباله ای از نام ها برای هر ورودی

- شرح اجازه یا رد این ورودی

- یک پروتکل شبکه و توابع یا پورتهای مرتبط با آن: نمونههایی شامل IP، IPX، ICMP، TCP، UDP، NETBIOS و بسیاری موارد دیگر است.

- اهداف مبدا یا مقصد: اینها معمولاً آدرسها هستند و میتوانند به عنوان یک آدرس جداگانه، یک محدوده یا زیرشبکه یا همه آدرسها تعریف شوند.

- پرچم ها یا شناسه های اضافی

بهترین تمرینات ACL:

هنگام پیکربندی ACL ها، چند روش برتر وجود دارد که باید رعایت کنید تا مطمئن شوید امنیت محکم است و ترافیک مشکوک مسدود شده است:

۱- ACL در همه جا:

این ACL ها روی هر رابط، تقریباً روی تمام تجهیزات امنیتی یا مسیریابی اعمال می شوند. این خوب است زیرا نمی توانید قوانین یکسانی برای رابط ها و رابط های خارجی که شبکه شما را تشکیل می دهند داشته باشید.

روش ACL در همه اینترفیس ها برای ACL های ورودی ضروری است، به ویژه قوانینی که تصمیم می گیرند کدام آدرس ها می توانند داده ها را به شبکه شما منتقل کنند. اینها قوانینی هستند که تفاوت چشمگیری ایجاد می کنند.

۲- ACL به ترتیب:

تقریباً در همه موارد، موتور تقویت کننده ACL از بالای صفحه شروع می شود و به سمت پایین لیست حرکت می کند. این پیامدهایی برای نحوه کار ACL ها با یک جریان داده خاص دارد. یکی از دلایلی که سازمان ها از ACL ها استفاده می کنند این است که از نظر محاسباتی کمتر از فایروال ها هستند و با سرعت بالا کار می کنند.

۳- مدارک کار:

قبل از افزودن ACL، ابتدا مشخص کنید که قرار است چه کاری انجام دهید و چه زمانی آنها را اضافه کنید.

نتیجهگیری

لیستهای کنترل دسترسی (ACL) ابزاری کلیدی برای مدیریت و افزایش امنیت شبکهها هستند. این ابزارها با وجود پیشرفتهای چشمگیر در فناوریهای امنیتی مانند فایروالها و وی پی ان ها، همچنان نقش مهمی در حفاظت از شبکهها ایفا میکنند. استفاده صحیح از ACL ها میتواند به کنترل جریان ترافیک، بهبود عملکرد شبکه و ایجاد یک لایه اولیه امنیتی کمک کند. علاوه بر این، ACL ها بهویژه در شرایطی که سرعت و کارایی در اولویت هستند، برتری دارند. برای دستیابی به امنیت شبکهای مؤثر، پیروی از بهترین روشها در پیکربندی و استقرار ACL ها ضروری است، تا از دسترسی غیرمجاز و تهدیدات شبکهای جلوگیری شود.