در محاسبات، فایروال یک سیستم امنیتی شبکه است که ترافیک ورودی و خروجی شبکه را بر اساس قوانین امنیتی از پیش تعیین شده نظارت و کنترل می کند.فایروال معمولاً یک مانع بین یک شبکه قابل اعتماد و نامعتبر مانند اینترنت ایجاد می کند.

تاریخچه

اصطلاح فایروال در اصل به دیواری برای محدود کردن آتش در یک ردیف از ساختمانهای مجاور اطلاق میشود. کاربردهای بعدی به ساختارهای مشابهی اشاره دارد، مانند ورق فلزی که محفظه موتور یک وسیله نقلیه یا هواپیما را از محفظه مسافر جدا می کند. این اصطلاح در اواخر دهه ۱۹۸۰ برای فناوری شبکه ای به کار رفت که زمانی که اینترنت از نظر استفاده جهانی و اتصال نسبتاً جدید بود، ظهور کرد.

پیشینیان فایروال ها برای امنیت شبکه روترهایی بودند که در اواخر دهه ۱۹۸۰ استفاده می شدند. از آنجا که آنها قبلاً شبکه ها را جدا کرده بودند، روترها می توانند برای فیلتر کردن بسته هایی که از آنها عبور می کنند استفاده کنند.

فایروال چیست: انواع، نحوه عملکرد، مزایا و اهمیت آن

فهرست مطالب

- فایروال چیست؟

- تاریخچه فایروال

- چرا فایروال ها مهم هستند؟

- کاربردهای کلیدی فایروال ها

- توابع فایروال

با افزایش روز افزون جرایم سایبری، افراد و شرکت ها باید اطلاعات خود را ایمن کنند. با این حال، چالش های زیادی برای اجرای همان وجود دارد. فایروال یک دستگاه امنیتی است که می تواند به شما کمک کند از شبکه و دستگاه خود در برابر افراد خارجی محافظت کنید. در این آموزش در مورد “دیوار آتش چیست”، تمام آنچه را که باید در مورد آن بدانید و اینکه چگونه به عنوان یک سپر برای محافظت از شبکه شما عمل می کند، خواهید آموخت.

firewall چیست؟

فایروال ها از دسترسی غیرمجاز به شبکه ها از طریق نرم افزار یا سفت افزار جلوگیری می کنند. فایروال ترافیک ورودی و خروجی را با استفاده از قوانین بررسی و مسدود می کند.

حصار کردن دارایی شما از خانه شما محافظت می کند و متجاوزان را دور نگه می دارد. فایروال ها برای ایمن سازی یک شبکه کامپیوتری استفاده می شوند.

فایروال ها سیستم های امنیتی شبکه هستند که از دسترسی غیرمجاز به وب جلوگیری می کنند. این میتواند یک واحد سختافزار یا نرمافزار باشد که ترافیک ورودی و خروجی را در یک شبکه خصوصی طبق قوانین برای شناسایی و جلوگیری از حملات سایبری فیلتر میکند.

فایروال ها در تنظیمات سازمانی و شخصی استفاده می شوند. آنها جزء حیاتی امنیت شبکه هستند. اکثر سیستم عامل ها دارای یک فایروال اساسی داخلی هستند.

با این حال، استفاده از یک برنامه فایروال شخص ثالث محافظت بهتری را فراهم می کند.

اکنون که فهمیدیم فایروال چیست، تاریخچه فایروال ها را در حال پیشرفت خواهیم دید.

تاریخچه firewall

فایروال های شبکه در طول سال ها برای مقابله با چندین تهدید در چشم انداز امنیتی تکامل یافته اند. فایروال ها برای سازمان ها و جامعه حیاتی باقی خواهند ماند.

بنابراین، بیایید به تاریخچه مختصری از فایروال ها نگاه کنیم:

- ۱۹۸۹ – تولد فایروال های فیلتر کننده بسته ها

- ۱۹۹۲ – اولین فایروال تجاری DEC SEAL

- ۱۹۹۴ – اولین فایروال های حالت دار ظاهر شد

- ۲۰۰۴ – IDC اصطلاح UTM (مدیریت تهدید یکپارچه) را به کار برد.

- ۲۰۰۹ – گارتنر فایروال نسل بعدی (NGFW) را معرفی کرد.

چرا firewall مهم هستند؟

فایروال ها با تکنیک های امنیتی مدرن طراحی شده اند که در طیف وسیعی از برنامه ها مورد استفاده قرار می گیرند. در روزهای اولیه اینترنت، شبکهها باید با تکنیکهای امنیتی جدید ساخته میشدند، بهویژه در مدل مشتری-سرور، معماری مرکزی محاسبات مدرن. اینجاست که فایروال ها شروع به ایجاد امنیت برای شبکه هایی با پیچیدگی های مختلف کرده اند.

کاربردهای کلیدی فایروال ها

- فایروال ها را می توان در تنظیمات شرکتی و همچنین مصرف کننده استفاده کرد.

- این فایروال ها می توانند اطلاعات امنیتی و استراتژی مدیریت رویداد (SIEM) را در دستگاه های امنیت سایبری مربوط به سازمان های مدرن بگنجانند و در محیط شبکه سازمان ها برای محافظت در برابر تهدیدات خارجی و تهدیدات داخلی نصب می شوند.

- فایروال ها می توانند با شناسایی الگوها و بهبود قوانین با به روز رسانی آنها برای دفاع از تهدیدات فوری، عملکردهای ثبت و حسابرسی را انجام دهند.

- فایروال ها را می توان برای شبکه خانگی، خط مشترک دیجیتال (DSL) یا مودم کابلی دارای آدرس IP ثابت استفاده کرد.

- فایروال ها به راحتی می توانند ترافیک را فیلتر کنند و به کاربر در مورد نفوذ سیگنال دهند.

- آنها همچنین برای برنامه های کاربردی آنتی ویروس استفاده می شوند.

- هنگامی که فروشندگان تهدیدها یا وصله های جدیدی را کشف می کنند، فایروال ها مجموعه قوانین را برای حل مشکلات فروشنده به روز می کنند.

- دستگاههای خانگی، میتوانیم محدودیتها را با استفاده از فایروالهای سختافزار/سیستمافزار تنظیم کنیم.

توابع firewall

- ضروری ترین عملکرد یک firewall ایجاد یک مرز بین یک شبکه خارجی و شبکه محافظت شده است، جایی که firewall تمام بسته ها (قطعه های داده برای انتقال اینترنت) را که وارد و خارج از شبکه محافظه کار می شوند، بررسی می کند. پس از تکمیل بازرسی، یک firewall می تواند بسته های خوش خیم و مخرب را با کمک مجموعه ای از قوانین از پیش پیکربندی شده تمایز دهد.

- firewall از چنین بسته هایی تبعیت می کند، چه در یک مجموعه قانون باشد و چه نباشد، بنابراین آنها نباید وارد شبکه محافظت شده شوند.

- این اطلاعات فرم بسته شامل منبع اطلاعات، مقصد و محتوا است. اینها ممکن است در هر سطح از شبکه متفاوت باشند، و همچنین مجموعه قوانین نیز متفاوت است. فایروال ها این بسته ها را می خوانند و آنها را در مورد قوانین اصلاح می کنند تا به پروتکل بگویند کجا آنها را ارسال کند.

firewall چگونه کار می کند؟

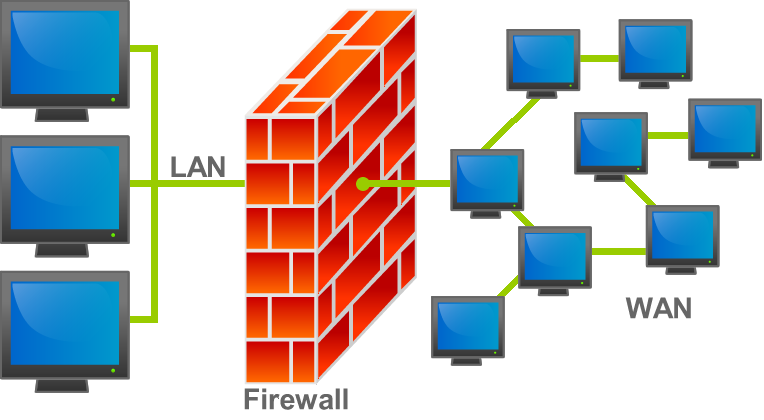

همانطور که قبلا ذکر شد، firewalls ترافیک شبکه را در یک شبکه خصوصی فیلتر می کنند. این تجزیه و تحلیل می کند که کدام ترافیک باید بر اساس قوانین مجاز یا محدود شود. firewall را به عنوان یک دروازه بان در نقطه ورودی رایانه خود در نظر بگیرید که فقط به منابع قابل اعتماد یا آدرس های IP اجازه ورود به شبکه شما را می دهد.

firewall فقط از ترافیک ورودی که برای پذیرش پیکربندی شده اند استقبال می کند. بین ترافیک خوب و مخرب تمایز قائل می شود و بسته های داده خاص را بر اساس قوانین امنیتی از پیش تعیین شده اجازه می دهد یا مسدود می کند.

این قوانین بر اساس چندین جنبه است که دادههای بسته نشان میدهند، مانند منبع، مقصد، محتوا و غیره. آنها برای جلوگیری از حملات سایبری، ترافیک ورودی از منابع مشکوک را مسدود میکنند.

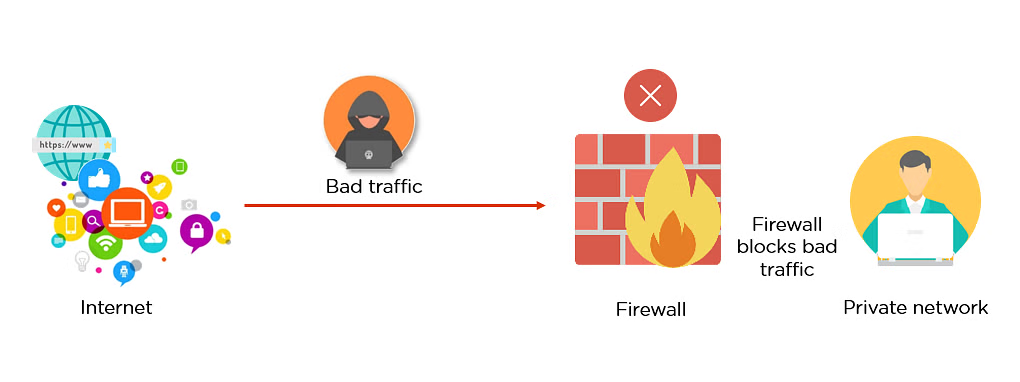

به عنوان مثال، تصویر زیر نشان می دهد که چگونه یک firewall اجازه می دهد تا ترافیک خوبی به شبکه خصوصی کاربر منتقل شود.

شکل: firewall اجازه ترافیک خوب را می دهد

با این حال، در مثال زیر، firewall از ورود ترافیک مخرب به شبکه خصوصی جلوگیری می کند و از شبکه کاربر در برابر حمله سایبری محافظت می کند.

شکل: firewall ترافیک بد را مسدود می کند

به این ترتیب، firewall ارزیابی های سریعی را برای شناسایی بدافزار و سایر فعالیت های مشکوک انجام می دهد.

انواع مختلفی از firewalls برای خواندن بسته های داده در سطوح مختلف شبکه وجود دارد. اکنون به بخش بعدی این آموزش خواهید رفت و انواع مختلف فایروال ها را درک خواهید کرد.

انواع فایروال ها

firewall می تواند نرم افزاری یا سخت افزاری باشد. فایروال های نرم افزاری برنامه هایی هستند که روی هر کامپیوتر نصب می شوند و ترافیک شبکه را از طریق برنامه ها و شماره پورت ها تنظیم می کنند. علاوه بر این، firewall ارائه شده توسط راه حل ابری را به عنوان firewall ابری می نامید.

انواع مختلفی از فایروال ها بر اساس روش های فیلتر ترافیک، ساختار و عملکرد آنها وجود دارد.

تعدادی از انواع فایروال ها عبارتند از:

فیلتر کردن بسته ها

یک firewall فیلتر کننده بسته، جریان داده به و از یک شبکه را کنترل می کند. انتقال داده ها را بر اساس آدرس منبع بسته، آدرس مقصد، پروتکل های برنامه برای انتقال داده ها و غیره اجازه می دهد یا مسدود می کند.

firewall سرویس پروکسی

این firewall با فیلتر کردن پیام ها در لایه برنامه از شبکه محافظت می کند. firewall پروکسی یک دروازه از یک شبکه به شبکه دیگر برای یک برنامه خاص است.

بازرسی دولتی

چنین firewall ترافیک شبکه را بر اساس وضعیت، پورت و پروتکل مجاز یا مسدود می کند. در اینجا، بر اساس قوانین و زمینه تعریف شده توسط مدیر تصمیم می گیرد که فیلتر شود.

firewall نسل بعدی

طبق گفته گارتنر، firewall نسل بعدی یک firewall بازرسی بسته عمیق است که بازرسی در سطح برنامه، جلوگیری از نفوذ و اطلاعات خارج از firewall را به فراتر از بازرسی و مسدود کردن پورت/پروتکل اضافه می کند.

firewall مدیریت یکپارچه تهدیدات (UTM).

یک دستگاه UTM به طور کلی قابلیتهای یک firewall بازرسی حالت، جلوگیری از نفوذ و آنتی ویروس را به شیوهای به هم متصل میکند. ممکن است شامل خدمات اضافی و در بسیاری از موارد مدیریت ابری باشد. UTM ها به گونه ای طراحی شده اند که استفاده از آنها ساده و آسان باشد.

NGFW متمرکز بر تهدید

این firewall تشخیص و کاهش تهدیدات پیشرفته را ارائه می دهند. با همبستگی رویداد شبکه و نقطه پایانی، آنها ممکن است رفتار فرار یا مشکوک را تشخیص دهند.

مزایای استفاده از firewall

اکنون که انواع فایروال ها را درک کردید، اجازه دهید مزایای استفاده از فایروال ها را بررسی کنیم.

فایروال ها نقش اساسی در مدیریت امنیت شرکت ها دارند.

در زیر برخی از مزایای حیاتی استفاده از فایروال ها آورده شده است:

- این امنیت و حفظ حریم خصوصی را از خدمات آسیب پذیر فراهم می کند.

- از دسترسی کاربران غیرمجاز به شبکه خصوصی متصل به اینترنت جلوگیری می کند.

- فایروال ها زمان پاسخگویی سریع تری را ارائه می دهند و می توانند بارهای ترافیکی بیشتری را مدیریت کنند.

- فایروال به شما این امکان را می دهد که به راحتی پروتکل های امنیتی را از یک دستگاه مجاز مدیریت کرده و به روز کنید.

- این شبکه شما را از حملات فیشینگ محافظت می کند.

چگونه از firewall محافظت کنیم؟

مطمئن شوید که firewall شما به درستی تنظیم و نگهداری می شود تا شبکه و دستگاه های شما ایمن باشد.

در اینجا چند نکته برای کمک به بهبود امنیت firewall خود آورده شده است:

- دائماً فایروال های خود را در اسرع وقت به روز کنید: وصله های میان افزاری firewall شما را در برابر هر گونه آسیب پذیری تازه کشف شده به روز می کنند.

- از محافظت از آنتی ویروس استفاده کنید: علاوه بر firewalls، باید از نرم افزار آنتی ویروس برای محافظت از سیستم خود در برابر ویروس ها و سایر عفونت ها استفاده کنید.

- محدود کردن پورتها و میزبان در دسترس: اتصالات ورودی و خروجی را به لیست مجاز دقیق آدرسهای IP قابل اعتماد محدود کنید.

- داشتن یک شبکه فعال: برای جلوگیری از خرابی، افزونگی های شبکه کاربردی داشته باشید.

- پشتیبانگیری از دادهها برای میزبانهای شبکه و سایر سیستمهای حیاتی میتواند به شما در جلوگیری از از دست رفتن دادهها و کاهش بهرهوری در صورت بروز فاجعه کمک کند.

لایه برنامه و فایروال های پروکسی

فایروالهای پروکسی میتوانند با فیلتر کردن و بررسی محموله یک بسته، از لایه برنامه محافظت کنند تا درخواستهای معتبر را از کدهای مخرب که به عنوان درخواستهای معقول برای داده پنهان شده است، تشخیص دهند. فایروال های پراکسی از رایج شدن حملات علیه وب سرورها در لایه برنامه جلوگیری می کنند.

علاوه بر این، فایروالهای پراکسی با رویکرد گرانول به مهندسان امنیتی کنترل بیشتری بر ترافیک شبکه میدهند.

از سوی دیگر، فیلتر لایه برنامه توسط فایروال های پراکسی ما را قادر می سازد تا بدافزارها را مسدود کرده و موارد سوء استفاده را در میان پروتکل های مختلف مانند پروتکل انتقال ابرمتن (HTTP)، پروتکل انتقال فایل (FTP)، برنامه های کاربردی خاص و سیستم نام دامنه (DNS) شناسایی کنیم.

اهمیت NAT و VPN

NAT و VPN هر دو توابع ترجمه شبکه ضروری در فایروال ها هستند.

Nat (ترجمه آدرس شبکه)

آدرسهای IP داخلی مشتری یا سرور را که معمولاً در یک “محدوده آدرس خصوصی” قرار دارند، پنهان یا ترجمه میکند. در RFC 1918 به عنوان یک آدرس IP عمومی تعریف شده است.

NAT تعداد محدودی از آدرسهای IPv4 را حفظ میکند و در برابر شناسایی شبکه دفاع میکند زیرا آدرس IP از اینترنت پنهان است.

VPN (شبکه خصوصی مجازی)

VPN برای گسترش یک شبکه خصوصی در سراسر یک شبکه عمومی در داخل یک تونل استفاده می شود که اغلب می تواند رمزگذاری شود. با این حال، محتویات داخل بسته ها محافظت می شود، به خصوص در هنگام عبور از اینترنت.

VPN به کاربران امکان می دهد داده ها را از طریق شبکه های مشترک یا عمومی ارسال و دریافت کنند.

فایروال های نسل بعدی (NGFW)

اینها برای بازرسی بستهها در سطح برنامه پشته TCP/IP استفاده میشوند و آنها را قادر میسازد برنامههایی مانند Skype یا Facebook را شناسایی کرده و سیاستهای امنیتی خاص برنامه را اعمال کنند. فایروالهای نسل بعدی شامل فناوریهای sandboxing و فناوریهای پیشگیری از تهدید مانند سیستمهای پیشگیری از نفوذ (IPS) یا آنتیویروس برای شناسایی و جلوگیری از بدافزارها و تهدیدات موجود در فایلها هستند.

آسیب پذیری ها

حملات خودی

شامل انتقال داده های حساس در متن ساده، دسترسی به منابع خارج از ساعات کاری، عدم دسترسی کاربر به منابع مسئول، دسترسی به منابع شبکه کاربران شخص ثالث و غیره است.

حملات انکار سرویس توزیع شده (DDoS).

حمله انکار سرویس توزیع شده (DDoS) یک تلاش مخرب برای ایجاد اختلال در ترافیک منظم یک شبکه هدف با غلبه بر هدف یا زیرساخت های اطراف آن با سیل ترافیک است. حمله DDoS تفاوت بین یک حمله و ترافیک معمولی را کاهش می دهد. با این وجود، ترافیک در این نوع حمله می تواند از منابع به ظاهر قانونی که نیاز به بررسی متقاطع و ممیزی از چندین مؤلفه امنیتی دارند، باشد.

بد افزار

تهدیدات بدافزار معمولاً به دلیل ماهیت متنوع، پیچیده و دائماً در حال تکامل، دشوار هستند. با ظهور اینترنت اشیا، شبکه ها پیچیده تر و پویاتر می شوند، بنابراین گاهی اوقات دفاع از فایروال ها در برابر بدافزارها دشوار می شود.

وصله/پیکربندی

Patching/Configuration یک firewall با پیکربندی ضعیف یا بهروزرسانی از دست رفته از سوی فروشنده است که ممکن است به امنیت شبکه آسیب برساند. بنابراین، مدیران فناوری اطلاعات باید در حفظ اجزای امنیتی بسیار فعال باشند.

آینده امنیت شبکه

در چند سال اخیر، مجازیسازی و روند در زیرساختهای همگرا، ترافیک شرقی-غربی بیشتری ایجاد کرده است و بیشترین حجم ترافیک در یک مرکز داده، انتقال از سروری به سرور دیگر است. با این تغییر، برخی از سازمانهای سازمانی از معماریهای سنتی مرکز داده سه لایه به معماریهای برگ-پایه مهاجرت کردهاند.

این تغییر در معماری باعث شد برخی از کارشناسان امنیتی هشدار دهند که فایروال ها نقش اساسی در ایمن نگه داشتن شبکه در محیطی بدون ریسک دارند. بنابراین، اهمیت و آینده فایروال ها پایانی ندارد. با این حال، ممکن است در آینده جایگزین های پیشرفته زیادی برای firewalls وجود داشته باشد.

تفاوت بین firewall و آنتی ویروس

دیواره آتش

- firewall یک نرم افزار یا سفت افزار ضروری در امنیت شبکه است که از دسترسی غیرمجاز به شبکه جلوگیری می کند.

- برای بازرسی ترافیک ورودی و خروجی با کمک مجموعه ای از قوانین برای شناسایی و مسدود کردن تهدیدات با پیاده سازی آن به صورت نرم افزاری یا سخت افزاری استفاده می شود.

- فایروال ها را می توان هم در تنظیمات شخصی و هم در تنظیمات سازمانی مورد استفاده قرار داد و بسیاری از دستگاه ها دارای یک دستگاه داخلی هستند، از جمله رایانه های مک، ویندوز و لینوکس.

آنتی ویروس

- آنتی ویروس نیز جزء ضروری امنیت شبکه است. این برنامه یا نرم افزاری است که برای محافظت از نرم افزارهای مخرب در اینترنت استفاده می شود.

- یک کار آنتی ویروس بر اساس سه اقدام اصلی، شناسایی، شناسایی و حذف تهدیدات است.

- آنتی ویروس فقط از طریق نرم افزار می تواند با تهدیدات خارجی و داخلی مقابله کند.

محدودیت های firewall

- firewalls نمی توانند کاربران را از دسترسی به داده ها یا اطلاعات وب سایت های مخرب بازدارند و آنها را در برابر تهدیدات یا حملات داخلی آسیب پذیر می کنند.

- این مانع استفاده نادرست از رمزهای عبور و مهاجمان با مودم از ورود یا خروج از شبکه داخلی نمی شود.

- سیستم هایی که قبلاً آلوده شده اند توسط firewalls ایمن نمی شوند.